48,000+ อุปกรณ์ SonicWall เสี่ยงถูกโจมตีจากแรนซัมแวร์ Akira และ Fog

ช่องโหว่ความปลอดภัยขั้นวิกฤต CVE-2024-40766 ยังคงเป็นประเด็นที่สร้างความเสี่ยงให้กับองค์กรทั่วโลก หลังจากมีการเปิดเผยในเดือนกันยายน 2024 และถูกใช้โจมตีอย่างต่อเนื่องโดยกลุ่มแรนซัมแวร์ชื่อดัง Akira และ Fog

รายละเอียดช่องโหว่ CVE-2024-40766

ช่องโหว่นี้เป็นปัญหาการควบคุมการเข้าถึงที่ผิดพลาด (Improper Access Control) ในระบบปฏิบัติการ SonicOS ซึ่งใช้ในไฟร์วอลล์และ VPN ของ SonicWall

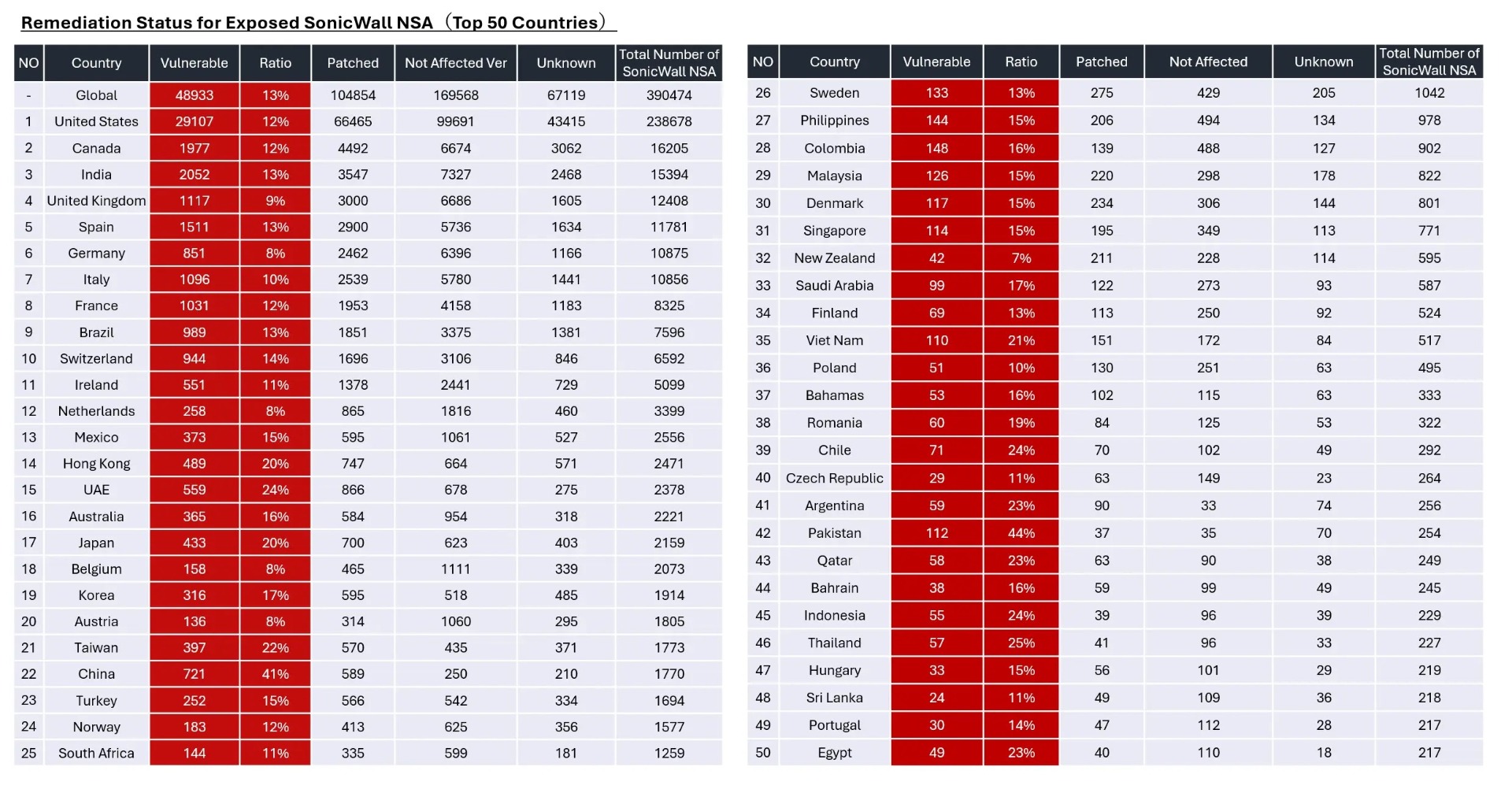

ด้วยคะแนน CVSS 9.3 ช่องโหว่นี้เปิดโอกาสให้ผู้โจมตีสามารถเข้าถึงสิทธิ์ผู้ดูแลระบบโดยไม่ได้รับอนุญาต ส่งผลให้อุปกรณ์เสี่ยงต่อการรั่วไหลของข้อมูล การหยุดชะงักของการดำเนินงาน และการติดตั้งแรนซัมแวร์ แม้จะมีการปล่อยแพตช์แก้ไขตั้งแต่เดือนสิงหาคม 2024 แต่ยังมีอุปกรณ์กว่า 48,933 เครื่องที่ไม่ได้รับการอัปเดต ทำให้ตกเป็นเป้าหมายโจมตีอย่างต่อเนื่อง

Akira และ Fog: การโจมตีที่ไม่เลือกเป้าหมาย

กลุ่มแรนซัมแวร์ Akira และ Fog ใช้ช่องโหว่นี้เพื่อเข้าถึงระบบเบื้องต้น โดยข้อมูลจาก Macnica ระบุว่า ระหว่างเดือนกันยายนถึงธันวาคม 2024 มีองค์กรกว่า 100 แห่ง ตกเป็นเหยื่อของสองกลุ่มนี้ผ่านช่องโหว่ดังกล่าว

- Akira คิดเป็น 75% ของการโจมตี ขณะที่ Fog คิดเป็น 25%

- การเข้ารหัสข้อมูลหลังการเจาะระบบเกิดขึ้นภายในเวลาเพียง 1.5 ถึง 10 ชั่วโมง

- การโจมตีเกิดขึ้นแบบไม่จำกัดอุตสาหกรรม ทั้งองค์กรขนาดเล็กและใหญ่

แนวทางป้องกันที่องค์กรต้องดำเนินการทันที

- อัปเดตแพตช์: ตรวจสอบและอัปเดตเฟิร์มแวร์ SonicWall ให้เป็นเวอร์ชันล่าสุด

- จำกัดการเข้าถึง: ตั้งค่าการจัดการอุปกรณ์ให้เข้าถึงได้เฉพาะ IP ที่เชื่อถือได้ และปิดการจัดการ WAN จากอินเทอร์เน็ตสาธารณะ

- เฝ้าระวังเครือข่าย: ตรวจสอบกิจกรรมที่ผิดปกติอย่างสม่ำเสมอ

ข้อสรุป

ช่องโหว่ CVE-2024-40766 เป็นคำเตือนถึงความสำคัญของมาตรการรักษาความปลอดภัยเชิงรุก องค์กรที่ยังไม่ได้แก้ไขช่องโหว่นี้ต้องดำเนินการทันทีเพื่อลดความเสี่ยงที่จะตกเป็นเหยื่อแรนซัมแวร์ Akira และ Fog ซึ่งอาจสร้างความเสียหายอย่างมหาศาล

แหล่งที่มา : https://cybersecuritynews.com/48000-vulnerable-sonicwall-devices/

เริ่มต้นเสริมความปลอดภัยให้องค์กรของคุณด้วยวันนี้!

ติดต่อเราเพื่อรับคำปรึกษาและบริการที่ดีที่สุดในด้านความปลอดภัยไซเบอร์

สนใจสินค้า ![]()

สอบถามเพิ่มเติม ![]()

![]() : 02-026-6665

: 02-026-6665