ผลการค้นหาสำหรับ: 'LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),'''

- Related search terms

- LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),

- LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),'

- LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),/

- LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),/javascript:void(0)

- LOG FILE แบบที่ 1'[0]'nvOpzp; AND 1=1 OR (<'">iKO)),/cdn-cgi/l/email-protection''

-

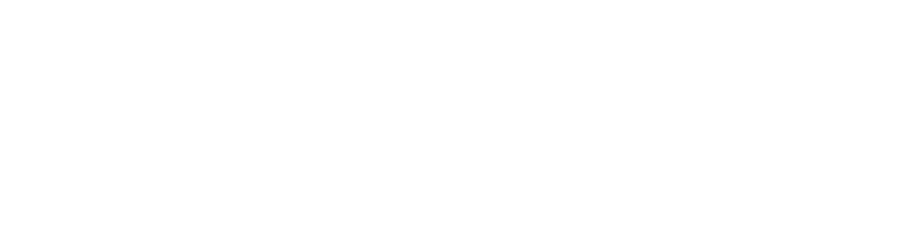

Sophos XGS 3300

สนใจสินค้าติดต่อเจ้าหน้าที่ [email protected]

- 1. ติดตั้งฟรี กรุงเทพและปริมณฑล ขอบเขตงานนี้

- 2. ขอบเขตเหนือการติดตั้งฟรี จากข้อ 1 สอบถามราคาค่าติดตั้งได้ค่ะ

- 3. บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม

- 3.2 Spare part* ลูกค้ามารับอุปกรณ์เองที่ Monster สอบถามราคาได้ค่ะ

- 3.1 Advance replacement** นำอุปกรณ์ไปส่งให้ที่ site สอบถามราคาได้ค่ะ

- 4. บริการดูแล Services (ราย Incident หรือ ครั้ง) สอบถามราคาได้ค่ะ

- 4.1 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.2 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.3 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.4 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.5 แก้ไขปัญหา ต่างจังหวัด สอบถามราคาได้ค่ะ

- 5. บริการเก็บ Log ตาม พรบ. คอมพิวเตอร์ ระยะเวลา 1 ปี สอบถามราคาได้ค่ะ

อธิบายรายละเอียด

*บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ spare part หมายถึง บริการให้ยืมอุปกรณ์ Firewall ทดแทน (หลังจากได้รับ approve RMA จาก vender แล้ว) โดยที่ลูกค้า จะต้องนำอุปกรณ์ที่เสียมาส่งที่ Monster และกลับนำมาเปลี่ยนเมื่อซ่อมเสร็จ โดย Monster จะเตรียมอุปกรณ์รุ่นเดียวกันหรือดีกว่า

**บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ advance replacement หมายถึง การบริการที่ ขนส่ง อุปกรณ์รุ่นเดียวกันหรือดีกว่าให้ลูกค้า (หลังจากได้รับ approve RMA จาก vender แล้ว) พร้อมกลับนำอุปกรณ์ที่เสียกลับมาซ่อม แต่ไม่รวมเรื่องการ configure อุปกรณ์

***แก้ไขปัญหา หมายถึง การแก้ปัญหาที่ขัดข้องของการใช้งานอุปกรณ์ ไม่ว่าจะเป็นการ remote หรือ on-site จะกี่วันก็แล้วแต่ จนกว่าจะแก้ปัญหาเสร็จปิดเคส ticket (remote หรือ on-Site เป็นการประเมินจาก engineer)

****8x5xNBD หมายถึง การแก้ไขปัญหา ภายในเวลาทำการ จันทร์ - ศุกร์ (response ภายในวันถัดไปหลังจากเปิดเคส)

*****24x7x4 หมายถึง การแก้ไขปัญหา ตลอด 7 วัน 24 ชม. (response ภายใน 4 ชั่วโมงหลังจากเปิดเคส)

฿0.00 -

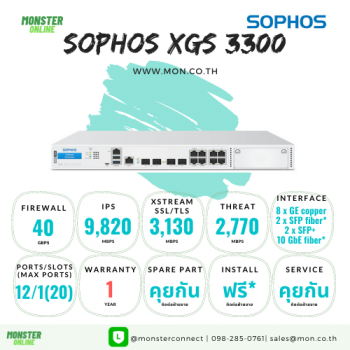

Sophos XGS 3100

สนใจสินค้าติดต่อเจ้าหน้าที่ [email protected]

- 1. ติดตั้งฟรี กรุงเทพและปริมณฑล ขอบเขตงานนี้

- 2. ขอบเขตเหนือการติดตั้งฟรี จากข้อ 1 สอบถามราคาค่าติดตั้งได้ค่ะ

- 3. บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม

- 3.2 Spare part* ลูกค้ามารับอุปกรณ์เองที่ Monster สอบถามราคาได้ค่ะ

- 3.1 Advance replacement** นำอุปกรณ์ไปส่งให้ที่ site สอบถามราคาได้ค่ะ

- 4. บริการดูแล Services (ราย Incident หรือ ครั้ง) สอบถามราคาได้ค่ะ

- 4.1 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.2 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.3 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.4 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.5 แก้ไขปัญหา ต่างจังหวัด สอบถามราคาได้ค่ะ

- 5. บริการเก็บ Log ตาม พรบ. คอมพิวเตอร์ ระยะเวลา 1 ปี สอบถามราคาได้ค่ะ

อธิบายรายละเอียด

*บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ spare part หมายถึง บริการให้ยืมอุปกรณ์ Firewall ทดแทน (หลังจากได้รับ approve RMA จาก vender แล้ว) โดยที่ลูกค้า จะต้องนำอุปกรณ์ที่เสียมาส่งที่ Monster และกลับนำมาเปลี่ยนเมื่อซ่อมเสร็จ โดย Monster จะเตรียมอุปกรณ์รุ่นเดียวกันหรือดีกว่า

**บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ advance replacement หมายถึง การบริการที่ ขนส่ง อุปกรณ์รุ่นเดียวกันหรือดีกว่าให้ลูกค้า (หลังจากได้รับ approve RMA จาก vender แล้ว) พร้อมกลับนำอุปกรณ์ที่เสียกลับมาซ่อม แต่ไม่รวมเรื่องการ configure อุปกรณ์

***แก้ไขปัญหา หมายถึง การแก้ปัญหาที่ขัดข้องของการใช้งานอุปกรณ์ ไม่ว่าจะเป็นการ remote หรือ on-site จะกี่วันก็แล้วแต่ จนกว่าจะแก้ปัญหาเสร็จปิดเคส ticket (remote หรือ on-Site เป็นการประเมินจาก engineer)

****8x5xNBD หมายถึง การแก้ไขปัญหา ภายในเวลาทำการ จันทร์ - ศุกร์ (response ภายในวันถัดไปหลังจากเปิดเคส)

*****24x7x4 หมายถึง การแก้ไขปัญหา ตลอด 7 วัน 24 ชม. (response ภายใน 4 ชั่วโมงหลังจากเปิดเคส)

฿0.00 -

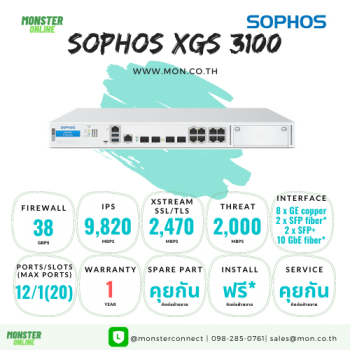

Sophos XGS 2300

สนใจสินค้าติดต่อเจ้าหน้าที่ [email protected]

- 1. ติดตั้งฟรี กรุงเทพและปริมณฑล ขอบเขตงานนี้

- 2. ขอบเขตเหนือการติดตั้งฟรี จากข้อ 1 สอบถามราคาค่าติดตั้งได้ค่ะ

- 3. บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม

- 3.2 Spare part* ลูกค้ามารับอุปกรณ์เองที่ Monster สอบถามราคาได้ค่ะ

- 3.1 Advance replacement** นำอุปกรณ์ไปส่งให้ที่ site สอบถามราคาได้ค่ะ

- 4. บริการดูแล Services (ราย Incident หรือ ครั้ง) สอบถามราคาได้ค่ะ

- 4.1 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.2 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.3 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.4 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.5 แก้ไขปัญหา ต่างจังหวัด สอบถามราคาได้ค่ะ

- 5. บริการเก็บ Log ตาม พรบ. คอมพิวเตอร์ ระยะเวลา 1 ปี สอบถามราคาได้ค่ะ

อธิบายรายละเอียด

*บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ spare part หมายถึง บริการให้ยืมอุปกรณ์ Firewall ทดแทน (หลังจากได้รับ approve RMA จาก vender แล้ว) โดยที่ลูกค้า จะต้องนำอุปกรณ์ที่เสียมาส่งที่ Monster และกลับนำมาเปลี่ยนเมื่อซ่อมเสร็จ โดย Monster จะเตรียมอุปกรณ์รุ่นเดียวกันหรือดีกว่า

**บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ advance replacement หมายถึง การบริการที่ ขนส่ง อุปกรณ์รุ่นเดียวกันหรือดีกว่าให้ลูกค้า (หลังจากได้รับ approve RMA จาก vender แล้ว) พร้อมกลับนำอุปกรณ์ที่เสียกลับมาซ่อม แต่ไม่รวมเรื่องการ configure อุปกรณ์

***แก้ไขปัญหา หมายถึง การแก้ปัญหาที่ขัดข้องของการใช้งานอุปกรณ์ ไม่ว่าจะเป็นการ remote หรือ on-site จะกี่วันก็แล้วแต่ จนกว่าจะแก้ปัญหาเสร็จปิดเคส ticket (remote หรือ on-Site เป็นการประเมินจาก engineer)

****8x5xNBD หมายถึง การแก้ไขปัญหา ภายในเวลาทำการ จันทร์ - ศุกร์ (response ภายในวันถัดไปหลังจากเปิดเคส)

*****24x7x4 หมายถึง การแก้ไขปัญหา ตลอด 7 วัน 24 ชม. (response ภายใน 4 ชั่วโมงหลังจากเปิดเคส)

฿0.00 -

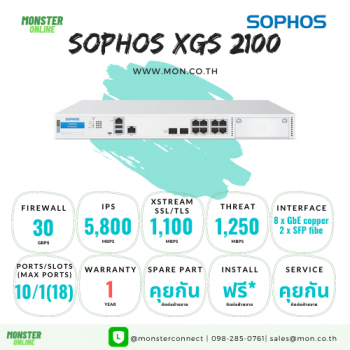

Sophos XGS 2100

แนะนำ ซื้อ firewall และซื้อต้องซื้ออะไรอีกบ้าง

- 1. ติดตั้งฟรี กรุงเทพและปริมณฑล ขอบเขตงานนี้

- 2. ขอบเขตเหนือการติดตั้งฟรี จากข้อ 1 สอบถามราคาค่าติดตั้งได้ค่ะ

- 3. บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม

- 3.2 Spare part* ลูกค้ามารับอุปกรณ์เองที่ Monster สอบถามราคาได้ค่ะ

- 3.1 Advance replacement** นำอุปกรณ์ไปส่งให้ที่ site สอบถามราคาได้ค่ะ

- 4. บริการดูแล Services (ราย Incident หรือ ครั้ง) สอบถามราคาได้ค่ะ

- 4.1 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.2 แก้ไขปัญหา*** 2 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.3 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 8x5xNBD****

- 4.4 แก้ไขปัญหา*** 4 ครั้งต่อปี กรุงเทพและปริมณฑล 24x7x4*****

- 4.5 แก้ไขปัญหา ต่างจังหวัด สอบถามราคาได้ค่ะ

- 5. บริการเก็บ Log ตาม พรบ. คอมพิวเตอร์ ระยะเวลา 1 ปี สอบถามราคาได้ค่ะ

อธิบายรายละเอียด

*บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ spare part หมายถึง บริการให้ยืมอุปกรณ์ Firewall ทดแทน (หลังจากได้รับ approve RMA จาก vender แล้ว) โดยที่ลูกค้า จะต้องนำอุปกรณ์ที่เสียมาส่งที่ Monster และกลับนำมาเปลี่ยนเมื่อซ่อมเสร็จ โดย Monster จะเตรียมอุปกรณ์รุ่นเดียวกันหรือดีกว่า

**บริการอุปกรณ์เปลี่ยนระหว่างส่งซ่อม แบบ advance replacement หมายถึง การบริการที่ ขนส่ง อุปกรณ์รุ่นเดียวกันหรือดีกว่าให้ลูกค้า (หลังจากได้รับ approve RMA จาก vender แล้ว) พร้อมกลับนำอุปกรณ์ที่เสียกลับมาซ่อม แต่ไม่รวมเรื่องการ configure อุปกรณ์

***แก้ไขปัญหา หมายถึง การแก้ปัญหาที่ขัดข้องของการใช้งานอุปกรณ์ ไม่ว่าจะเป็นการ remote หรือ on-site จะกี่วันก็แล้วแต่ จนกว่าจะแก้ปัญหาเสร็จปิดเคส ticket (remote หรือ on-Site เป็นการประเมินจาก engineer)

****8x5xNBD หมายถึง การแก้ไขปัญหา ภายในเวลาทำการ จันทร์ - ศุกร์ (response ภายในวันถัดไปหลังจากเปิดเคส)

*****24x7x4 หมายถึง การแก้ไขปัญหา ตลอด 7 วัน 24 ชม. (response ภายใน 4 ชั่วโมงหลังจากเปิดเคส)

฿169,500.00 -

Juniper SRX345

สินค้านี้ประกอบด้วย

- [SRX345-SYS-JB] SRX345 Services Gateway includes hardware (16GE, 4x MPIM slots, 4G RAM, 8G Flash, power supply, cable, and RMK) and Junos Software Base (Firewall, NAT, IPSec, Routing, MPLS and Switching).

- [PAR-ND-SRX345JB] PSS Next Day Support for SRX345-SYS-JB

Option เพิ่ม

- [SRX345-CS-BUN-1] 1-year subscription for Application Security, IPS, AV, URL filtering and Anti-Spam for SRX345 ราคา 45,000 บาท

PRODUCT OVERVIEW

Requires a software package to complete the systemJuniper Networks SRX300 line of services gateways delivers a great networking and security solution that supports the changing needs of cloud-enabled enterprise networks. Whether rolling out new services and applications across locations, connecting to the cloud, or trying to achieve operational efficiency, the SRX300 line helps organizations realize their business objectives while providing scalable, easy-to-manage, secure connectivity and advanced threat mitigation capabilities.

For the perimeter, the SRX300 line offers a comprehensive suite of application security services, threat defenses, and intelligence services. The services consist of intrusion prevention system (IPS), application security user role-based firewall controls, and on-box and cloud-based antivirus, anti-spam, and enhanced web filtering, protecting networks from the content-borne threats.

Best suited for midsize to large distributed enterprise locations consisting of up to 200 users, the SRX345 Services Gateway consolidates security, routing, switching, and WAN connectivity in a 1U form factor. The SRX345 supports up to 5 Gbps firewall and 800 Mbps IPsec VPN in a single, consolidated, cost-effective networking and security platform.Main Features- Security appliance

- 16 ports

- GigE

- HDLC

- Frame Relay

- PPP

- MLPPP

- MLFR

- 1U

- rack-mountable

฿192,130.00 -

F5 i4800

Specifications i4800 Intelligent Traffic

Processing:L7 requests per second: 1.1M

L4 connections per second: 450K

L4 HTTP requests per second: 2M

Maximum L4 concurrent connections: 28M

Throughput: 20 Gbps L4/L7Hardware Offload SSL/TLS: ECC†: 10K TPS (ECDSA P-256)

RSA: 20K TPS (2K Keys)

15 Gbps bulk encryption*FIPS SSL: N/A Hardware Compression: 10 Gbps Hardware DDoS Protection: N/A TurboFlex Performance Profiles Tier 2 Software Compression: N/A Software Architecture: 64-bit TMOS On-Demand Upgradable: N/A Virtualization (Maximum Number of vCMP Guests): N/A Processor: One 4-Core Intel Xeon processor (total 8 hyperthreaded logical processor cores) Memory: 32 GB DDR4 Hard Drive: 1x 500 GB Enterprise Class HDD Gigabit Ethernet CU Ports: Optional SFP Gigabit Fiber Ports (SFP): 8 SX or LX (sold separately) 10 Gigabit Fiber Ports (SFP+): 4 SR/LR (sold separately); optional 10G copper direct attach 40 Gigabit Fiber Ports (QSFP+): N/A Power Supply: 1x 250W Platinum AC PSU (Additional PSU optional, 2x 650W DC PSU optional) Typical Consumption: 130W (single power supply, 110V input)** Input Voltage: 100-240 VAC +/- 10% auto switching, 50/60hz Typical Heat Output: 445 BTU/hour (single power supply, 110V input)** Dimensions: 1.72″ (4.37 cm) H x 17.4″ (44.2 cm) W x 30.6″ (77.72 cm) D

1U industrial standard rack-mount chassisWeight: 20 lbs. (11.8 kg) (dual power supply) Operating Temperature: 32° to 104° F (0° to 40° C) Operational Relative Humidity: 5 to 85% at 40° C Safety Agency Approval: ANSI/UL 60950-1-2014

CSA 60950-1-07, including A1:2011+A2:2014

IEC 60950-1:2005, A1:2009+A2:2013

EN 60950-1:2006+A11:2009+A1:2010+A12:2011+A2:2013Certifications/

Susceptibility Standards:ETSI EN 300 386 V1.6.1 (2012)

EN 55032:2012 Class A; EN 61000-3-2:2014

EN 61000-3-3:2013; EN 55024:2010

FCC Class A (Part 15), IC Class A, VCCI Class A*Maximum throughput.

**Please refer to the Platform Guide: i4000 Series for the latest power ratings for your specific configurations (dual power supplies, highline input voltage, DC, etc.).

Notes: Performance-related numbers are based on local traffic management services only. Only optics provided by F5 are supported. SFP+ ports in i10800, i10600, i7800, i7600, i5800, and i5600

are compatible with F5 SFP modules.

† ECDHE-ECDSA-AES128-SHA256 cipher string tested.฿1.00 -

F5 i2800

Specifications i2800 Intelligent Traffic

Processing:L7 requests per second: 650K

L4 connections per second: 250K

L4 HTTP requests per second: 1M

Maximum L4 concurrent connections: 14M

Throughput: 10 Gbps L4/L7Hardware Offload SSL/TLS: ECC†: 3.5K TPS (ECDSA P-256)

RSA: 4.3K TPS (2K Keys)

8 Gbps bulk encryption*FIPS SSL: N/A Hardware Compression: 5 Gbps Hardware DDoS Protection: N/A TurboFlex Performance Profiles Tier 1 Software Compression: N/A Software Architecture: 64-bit TMOS On-Demand Upgradable: N/A Virtualization (Maximum Number of vCMP Guests): N/A Processor: One 2-Core Intel Xeon processor (total 4 hyperthreaded logical processor cores) Memory: 16 GB DDR4 Hard Drive: 1x 500 GB Enterprise Class HDD Gigabit Ethernet CU Ports: Optional SFP Gigabit Fiber Ports (SFP): 4 SX or LX (sold separately) 10 Gigabit Fiber Ports (SFP+): 2 SR/LR (sold separately); optional 10G copper direct attach 40 Gigabit Fiber Ports (QSFP+): N/A Power Supply: 1x 250W Platinum AC PSU (Additional PSU optional, 2x 650W DC PSU optional) Typical Consumption: 95W (single power supply, 110V input)** Input Voltage: 100-240 VAC +/- 10% auto switching, 50/60hz Typical Heat Output: 325 BTU/hour (single power supply, 110V input)** Dimensions: 1.72″ (4.37 cm) H x 17.4″ (44.2 cm) W x 30.6″ (77.72 cm) D

1U industrial standard rack-mount chassisWeight: 20 lbs. (11.8 kg) (dual power supply) Operating Temperature: 32° to 104° F (0° to 40° C) Operational Relative Humidity: 5 to 85% at 40° C Safety Agency Approval: ANSI/UL 60950-1-2014

CSA 60950-1-07, including A1:2011+A2:2014

IEC 60950-1:2005, A1:2009+A2:2013

EN 60950-1:2006+A11:2009+A1:2010+A12:2011+A2:2013Certifications/

Susceptibility Standards:ETSI EN 300 386 V1.6.1 (2012)

EN 55032:2012 Class A; EN 61000-3-2:2014

EN 61000-3-3:2013; EN 55024:2010

FCC Class A (Part 15), IC Class A, VCCI Class A*Maximum throughput.

**Please refer to the Platform Guide: i2000 Series for the latest power ratings for your specific configurations (dual power supplies, highline input voltage, DC, etc.).

Notes: Performance-related numbers are based on local traffic management services only. Only optics provided by F5 are supported. SFP+ ports in i10800, i10600, i7800, i7600, i5800, and i5600

are compatible with F5 SFP modules.

† ECDHE-ECDSA-AES128-SHA256 cipher string tested.฿1.00 -

Juniper SRX320

สินค้านี้ประกอบด้วย

- [SRX320-SYS-JB] SRX320 Services Gateway includes hardware (8GE, 4G RAM, 8G Flash, power adapter and cable) and Junos Software Base (Firewall, NAT, IPSec, Routing, MPLS and Switching). RMK not included

- [PAR-ND-SRX320JB] PSS Next Day Support for SRX320-SYS-JB

Option เพิ่ม

- [SRX320-CS-BUN-1] 1-year subscription for Application Security, IPS, AV, URL filtering and Anti-Spam for SRX320 ราคา 15,000 บาท

Requires a software package to complete the systemJuniper Networks SRX300 line of services gateways delivers a great networking and security solution that supports the changing needs of cloud-enabled enterprise networks. Whether rolling out new services and applications across locations, connecting to the cloud, or trying to achieve operational efficiency, the SRX300 line helps organizations realize their business objectives while providing scalable, easy-to-manage, secure connectivity and advanced threat mitigation capabilities.

For the perimeter, the SRX300 line offers a comprehensive suite of application security services, threat defenses, and intelligence services. The services consist of intrusion prevention system (IPS), application security user role-based firewall controls, and on-box and cloud-based antivirus, anti-spam, and enhanced web filtering, protecting networks from the content-borne threats.

Securely connecting small distributed enterprise locations consisting of up to 50 users, the SRX320 Services Gateway consolidates security, routing, switching, and WAN connectivity in a small desktop device. The SRX320 supports up to 1 Gbps firewall and 250 Mbps IPsec VPN in a single, consolidated, cost-effective networking and security platform.Main Features- Security appliance

- 8 ports

- GigE

- HDLC

- Frame Relay

- PPP

- MLPPP

- MLFR

- desktop

฿66,380.00 -

Forcepoint NGFW 115

Block sophisticated data breach attacks

Large data breaches continue to plague businesses and organizations across industry verticals. You can fight back with application layer exfiltration protection. This solution enables Stonesoft NGFW to selectively and automatically block network traffic originating from PCs, laptops, servers, file shares, and other endpoint devices based on highly granular endpoint contextual data. Application layer exfiltration protection is the only solution that goes beyond typical next-generation firewalls to prevent attempted ex-filtration of sensitive data from endpoints via unauthorized programs, web applications, users, and communications channels.

High scalability and availability secures your business-critical applications

Today's businesses demand fully resilient network security solutions. Forcepoint Stonesoft NGFW delivers high scalability and availability in powerful ways.

Unmatched protection keeps your business in business

Every day attackers get better at penetrating enterprise networks, applications, data centers, and endpoints. Once inside, they can steal intellectual property, customer information, and other sensitive data, causing irreparable damage to businesses and reputations.

Insight # N115-0-XX00-X-N Mfr. # N115-0-XX00-X-N UNSPSC: 43222501 ฿1.00 -

M5000-AC-I-S,SANGFOR Internet Access Management Standard Packs,

M5000-AC-I-S with NBD KIT-SFR17010000018 สินค้าชุดนี้ประกอบด้วย ( Kit นี้สำหรับซื้อพร้อม Box เท่านั้น) IAM50S SFR-M5000-AC-I-S M5000-AC-I-S,SANGFOR Internet Access Management Standard Packs, IOU0-1Y SFR-IOU0-1Y M5000-AC-I-S/M5000-AC-I,Softwa re, SANGFOR URL Database 1Year License STS-IAM50-1Y SFR-STS-IAM50-1Y Software and Technical Support Only, SANGFOR IAM5000,1Year HNBDG-IAM50-1Y SFR-HNBDG-IAM50-1Y Next Business Day Delivey Hardware Support Only, SANGFOR IAM5000, 1Year ฿1.00 -

zscaler

Zscaler Web Security, part of the Zscaler Cloud Security Platform, delivers the complete security stack as a cloud service, eliminating the cost and complexity of traditional secure web gateway appliances. By moving security to a globally distributed cloud, Zscaler brings the Internet and web gateway closer to the user for a faster experience. Organizations can easily scale protection to all mobile users or offices via local Internet breakouts, and minimize network and appliance infrastructure.

฿1.00 -

Forcepoint DLP - Network

SECURITY DRIVEN BY THE HUMAN POINT

Data security is a never-ending challenge. On one hand, IT organizations are required to keep up with regulations and protect intellectual property from targeted attacks and accidental exposure. On the other, they must adapt to macro IT movements, such as the adoption of cloud applications, hybrid cloud environments and BYOD trends, all of which increase the ways data can leave your organization. This expanding attack surface poses the most significant challenge to protecting critical data. Data security teams take the seemingly logical approach to chase data: find it, catalogue it and control it. Yet this traditional approach to data loss prevention is no longer effective because it ignores the biggest variable in data security — your people. Instead of focusing solely on data, security should begin and end with people. The key is to gain visibility into user interactions with data and applications. Once this is achieved, you can apply a level of control based on the specific user’s risk and the sensitivity or value of the data. An organization’s data protection program must consider the human point — the intersection of users, data and networks. In addition, the enterprise must remain vigilant of data as it moves across the enterprise and highlight the people who create, touch and move data.

฿1.00 -

Forcepoint DLP - Discover

SECURITY DRIVEN BY THE HUMAN POINT

Data security is a never-ending challenge. On one hand, IT organizations are required to keep up with regulations and protect intellectual property from targeted attacks and accidental exposure. On the other, they must adapt to macro IT movements, such as the adoption of cloud applications, hybrid cloud environments and BYOD trends, all of which increase the ways data can leave your organization. This expanding attack surface poses the most significant challenge to protecting critical data. Data security teams take the seemingly logical approach to chase data: find it, catalogue it and control it. Yet this traditional approach to data loss prevention is no longer effective because it ignores the biggest variable in data security — your people. Instead of focusing solely on data, security should begin and end with people. The key is to gain visibility into user interactions with data and applications. Once this is achieved, you can apply a level of control based on the specific user’s risk and the sensitivity or value of the data. An organization’s data protection program must consider the human point — the intersection of users, data and networks. In addition, the enterprise must remain vigilant of data as it moves across the enterprise and highlight the people who create, touch and move data.

฿1.00 -

Forcepoint DLP - Cloud Applications

SECURITY DRIVEN BY THE HUMAN POINT

Data security is a never-ending challenge. On one hand, IT organizations are required to keep up with regulations and protect intellectual property from targeted attacks and accidental exposure. On the other, they must adapt to macro IT movements, such as the adoption of cloud applications, hybrid cloud environments and BYOD trends, all of which increase the ways data can leave your organization. This expanding attack surface poses the most significant challenge to protecting critical data. Data security teams take the seemingly logical approach to chase data: find it, catalogue it and control it. Yet this traditional approach to data loss prevention is no longer effective because it ignores the biggest variable in data security — your people. Instead of focusing solely on data, security should begin and end with people. The key is to gain visibility into user interactions with data and applications. Once this is achieved, you can apply a level of control based on the specific user’s risk and the sensitivity or value of the data. An organization’s data protection program must consider the human point — the intersection of users, data and networks. In addition, the enterprise must remain vigilant of data as it moves across the enterprise and highlight the people who create, touch and move data.

฿1.00 -

Forcepoint DLP - Endpoint

SECURITY DRIVEN BY THE HUMAN POINT

Data security is a never-ending challenge. On one hand, IT organizations are required to keep up with regulations and protect intellectual property from targeted attacks and accidental exposure. On the other, they must adapt to macro IT movements, such as the adoption of cloud applications, hybrid cloud environments and BYOD trends, all of which increase the ways data can leave your organization. This expanding attack surface poses the most significant challenge to protecting critical data. Data security teams take the seemingly logical approach to chase data: find it, catalogue it and control it. Yet this traditional approach to data loss prevention is no longer effective because it ignores the biggest variable in data security — your people. Instead of focusing solely on data, security should begin and end with people. The key is to gain visibility into user interactions with data and applications. Once this is achieved, you can apply a level of control based on the specific user’s risk and the sensitivity or value of the data. An organization’s data protection program must consider the human point — the intersection of users, data and networks. In addition, the enterprise must remain vigilant of data as it moves across the enterprise and highlight the people who create, touch and move data.

฿1.00 -

Forcepoint NGFW 2105

Overview

Marketing Description

Forcepoint NFGW 2100 Series appliances offer modular connectivity and security, as well as the performance needed for small data centers and medium-sized central networks. With the available option for 10 10-Gigabit Ethernet ports and up to 4 40-Gigabit Ethernet ports, the 2100 series can be used in mixed clusters of as many as 16 devices to deliver unrivaled high availability and fast access for IPsec VPNs. Forcepoint NGFWs provide multiple layers of security using built-in IPS with anti-evasion defenses, accelerated encrypted inspection, file scanning, exploit detection, mission-critical application proxies and more. Forcepoint's cloud-assisted advanced malware detection (sandboxing) and dynamic URL filtering can be enabled in moments. Forcepoint's CASB, Web, Email and DLP Security serve as ideal complements for the ultimate level of protection.

Key Selling Points

- 1U rack-mounted design

- Efficient use of space and power

- Gigabit Ethernet and modular interfaces

- High performance connectivity

- Active-active, mixed clustering

- High availability with higher performance and reuse of older devices

- Multi-Link network clustering of broadband & leased lines

- High availability with higher performance and lower costs

- Built-in VPN, IPS, NGFW, and encrypted traffic control

- Sidewinder mission-critical application proxies

- Robust security for highly sensitive application servers

- URL filtering and advanced malware detection options

- Consolidated security powered from the cloud

Insight # N2105-X-XX00-N Mfr. # N2105-X-XX00-N UNSPSC: 43222501 ฿1.00 -

Radware Alteon NG 5208

Alteon 5 Series

Alteon D-5208, Alteon NG 5208

- High performance SSL with support for latest encryption standards (i.e. ECC)*

- High performance application delivery appliance covering wide throughput range: 6 to 26 Gbps throughput capacity

- On-demand throughput scalability: 6, 12 & 26 Gbps throughput licenses

- Supports ADC-VX with up to 24 vADCs

- On-demand service scalability

- 2 x 10 GbE SFP+, 8 x 1GbE RJ45

- USB interface for software installation and recovery

- Hot swappable Dual AC/DC power supply

- Suitable for mid-size to large enterprises that require a high-performing solution

- High performance compression, and caching

- Front-to-back fans suitable for new data center design

฿1.00 -

Radware Alteon NG 5224

Alteon NG 5224

Platform Highlights

- High performance application delivery appliance covering wide throughput range: 5 to 16 Gbps throughput capacity

- On-demand throughput scalability: 5, 10 & 16 Gbps throughput licenses

- Supports ADC-VX with up to 24 vADCs

- On-demand service scalability

- 2 x 10 GbE SFP+, 16 x 1 GbE SFP, 8 x 1GbE RJ45

- Two redundant management ports providing out-of-band highly reliable management interfaces with enhanced security

- USB interface for software installation and recovery

- Single or Dual AC/DC power supply

- Suitable for mid-size to large enterprises that require a high-performing solution

- Provides SSL acceleration, compression, and caching

- Front-to-back fans suitable for new data center design

฿1.00 -

Check Point 5900

The Check Point 5900 Next Generation Security Gateway combines the most comprehensive security protections to safeguard your mid-size enterprise. The 5900 is a 1U Next Generation Security Gateway with two I/O expansion slots for higher port capacity, redundant fans and a redundant power supply option, a 2 x 500GB (HDD) or 2x 480GB (SSD) drive array option, and Lights-Out Management (LOM) for remote management. This powerful Next Generation Security Gateway is optimized to deliver real-world threat prevention to secure your critical assets and environments.

COMPREHENSIVE THREAT PREVENTION

The rapid growth of malware, growing attacker sophistication and the rise of new unknown zero-day threats require a different approach to keep enterprise networks and data secure. Check Point delivers fully integrated, comprehensive Threat Prevention with award-winning SandBlast™ Threat Emulation and Threat Extraction for complete protection against the most sophisticated threats and zero-day vulnerabilities.

Unlike traditional solutions that are subject to evasion techniques, introduce unacceptable delays, or let potential threats through while evaluating files, Check Point SandBlast stops more malware from entering your network. With our solution your employees can work safely no matter where they are and doesn’t compromise their productivity

Product Benefits- High performance protection against the most advanced cyber attacks

- Unique “first time prevention” for the most sophisticated zero day attack

- Optimized for inspecting SSL encrypted traffic

- Future-proofed technology safeguards against tomorrow’s risks

- Centralized control and LOM improves serviceability

- Modular, expandable chassis with flexible I/O options

Product Features

- Simple deployment and management

- Virtual Systems consolidates security onto one device

- Two network expansion slots to add port density, fiber, 10 GbE, 40 GbE and fail-open IO card options

- Redundant power supplies, drives, fans and clustering technologies eliminate single point of failure

฿0.00 -

SonicWall NSA2700

SonicWall NSA 2700 (250 คน)

จุดเด่น SonicWall Next Generation Firewall Gen7.0

- มี Multi-engine Capture Advanced Threat Protection (ATP) ทางานร่วมกับ Real-Time Deep Memory Inspection (RTDMI™) technology

- มี Throughput และ Connection Performance ที่สูงมากกว่า 1.5x จาก Generation เดิมและใช้งานได้จริง

- รองรับการใช้งาน Secure SD-WAN บนตัวอุปกรณ์ โดยไม่มีค่าใช้จ่าย

- รองรับการเก็บ Log, Report และบริการจัดการผ่าน Cloud หรือ On-premise

- รองรับการทางานแบบ HA (Active / Standby) โดยไม่มีค่าใช้จ่ายสาหรับการเพิ่ม security service licenses

- ลดต้นทุนในการลงทุนอุปกรณ์ Next Generation Firewall ให้กับองค์กร

- มีโปรแกรมสาหรับการทดแทนอุปกรณ์ Firewall เก่า โดยให้ security service และ support ฟรีอีก 1 ปี

฿0.00 -

Palo Alto Network PA-440

***สามารถติดต่อสอบถามรายละเอียดราคาสินค้าและบริการได้ตามที่แปะไว้ด้านล่างเลยนะ***

-

Firewall throughput (HTTP/appmix) 3.0/2.4 Gbps

-

Threat Prevention throughput (HTTP/appmix) 0.9/1.0 Gbps

-

IPsec VPN throughput 1.6 Gbps

-

Max sessions 200,000

-

New sessions per second 39,000

Data Sheet PA-400 Series >> Download

สอบถามสินค้าและบริการได้ทาง

LINE: @monsterconnect

โทร: 02-026-6664, 02-026-6665

฿0.00 -

-

Palo Alto Network PA-450

***สามารถติดต่อสอบถามรายละเอียดราคาสินค้าและบริการได้ตามที่แปะไว้ด้านล่างเลยนะ***

- Firewall throughput (HTTP/appmix) 3.8/3.2 Gbps

- Threat Prevention throughput (HTTP/appmix) 1.6/1.7 Gbps

- IPsec VPN throughput 2.2 Gbps

- Max sessions 300,000

- New sessions per second 52,000

Data Sheet PA-400 Series >> Download

สอบถามสินค้าและบริการได้ทาง

LINE: @monsterconnect

โทร: 02-026-6664, 02-026-6665

฿0.00 -

Forcepoint NGFW 3305

Block sophisticated data breach attacks

Large data breaches continue to plague businesses and organizations across industry verticals. You can fight back with application layer exfiltration protection. This solution enables Stonesoft NGFW to selectively and automatically block network traffic originating from PCs, laptops, servers, file shares, and other endpoint devices based on highly granular endpoint contextual data. Application layer exfiltration protection is the only solution that goes beyond typical next-generation firewalls to prevent attempted ex-filtration of sensitive data from endpoints via unauthorized programs, web applications, users, and communications channels.

High scalability and availability secures your business-critical applications

Today's businesses demand fully resilient network security solutions. Forcepoint Stonesoft NGFW delivers high scalability and availability in powerful ways.

Unmatched protection keeps your business in business

Every day attackers get better at penetrating enterprise networks, applications, data centers, and endpoints. Once inside, they can steal intellectual property, customer information, and other sensitive data, causing irreparable damage to businesses and reputations.

Insight # N3301-X-XX00-N Mfr. # N3301-X-XX00-N UNSPSC: 43222501 ฿1.00 -

new

Forcepoint NGFW 3301

Block sophisticated data breach attacks

Large data breaches continue to plague businesses and organizations across industry verticals. You can fight back with application layer exfiltration protection. This solution enables Stonesoft NGFW to selectively and automatically block network traffic originating from PCs, laptops, servers, file shares, and other endpoint devices based on highly granular endpoint contextual data. Application layer exfiltration protection is the only solution that goes beyond typical next-generation firewalls to prevent attempted ex-filtration of sensitive data from endpoints via unauthorized programs, web applications, users, and communications channels.

High scalability and availability secures your business-critical applications

Today's businesses demand fully resilient network security solutions. Forcepoint Stonesoft NGFW delivers high scalability and availability in powerful ways.

Unmatched protection keeps your business in business

Every day attackers get better at penetrating enterprise networks, applications, data centers, and endpoints. Once inside, they can steal intellectual property, customer information, and other sensitive data, causing irreparable damage to businesses and reputations.

Insight # N3301-X-XX00-N Mfr. # N3301-X-XX00-N UNSPSC: 43222501 ฿1.00